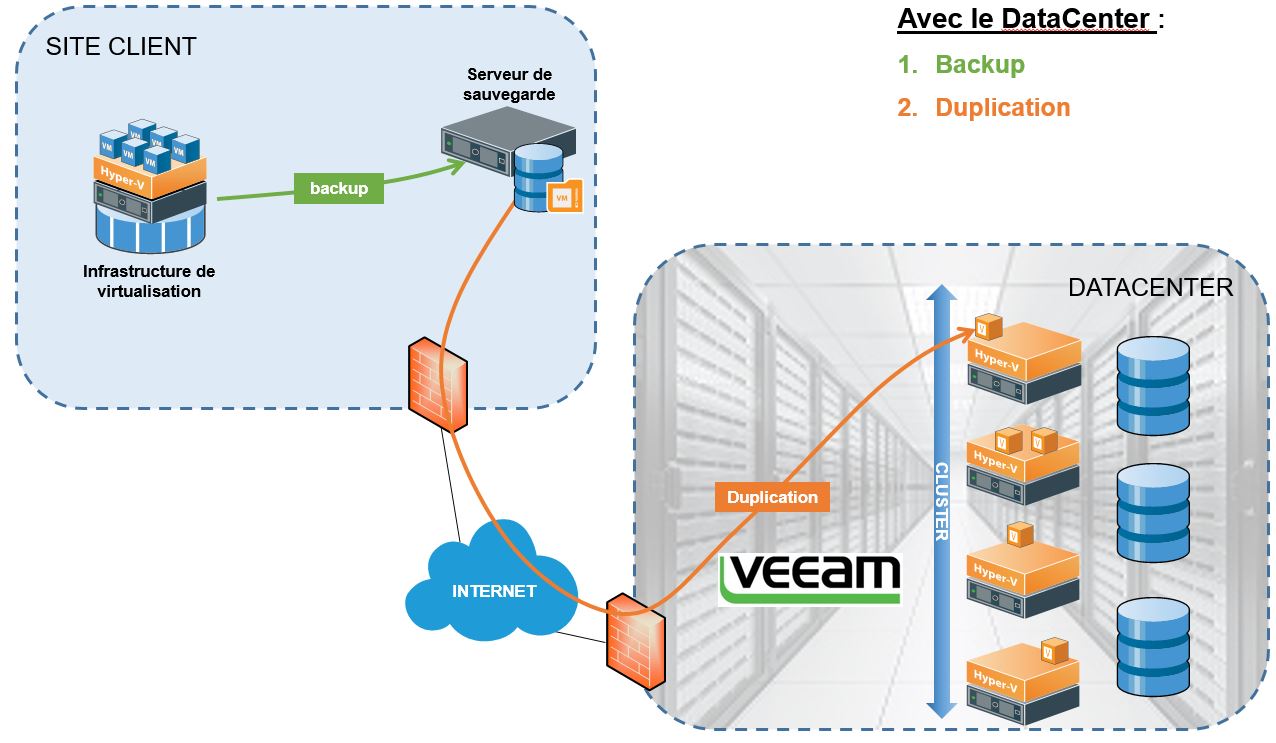

QUEL PLAN D'ACTION ADOPTER EN 2019 POUR AUGMENTER LA SÉCURITÉ INFORMATIQUE DE VOTRE ENTREPRISE ? - KIWI BACKUP | PPT

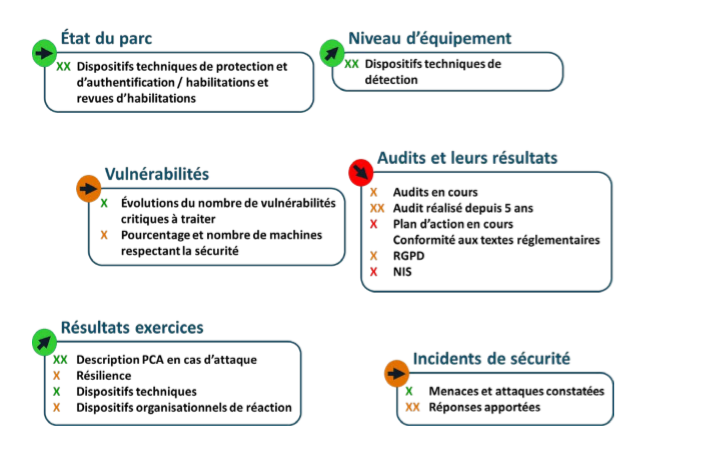

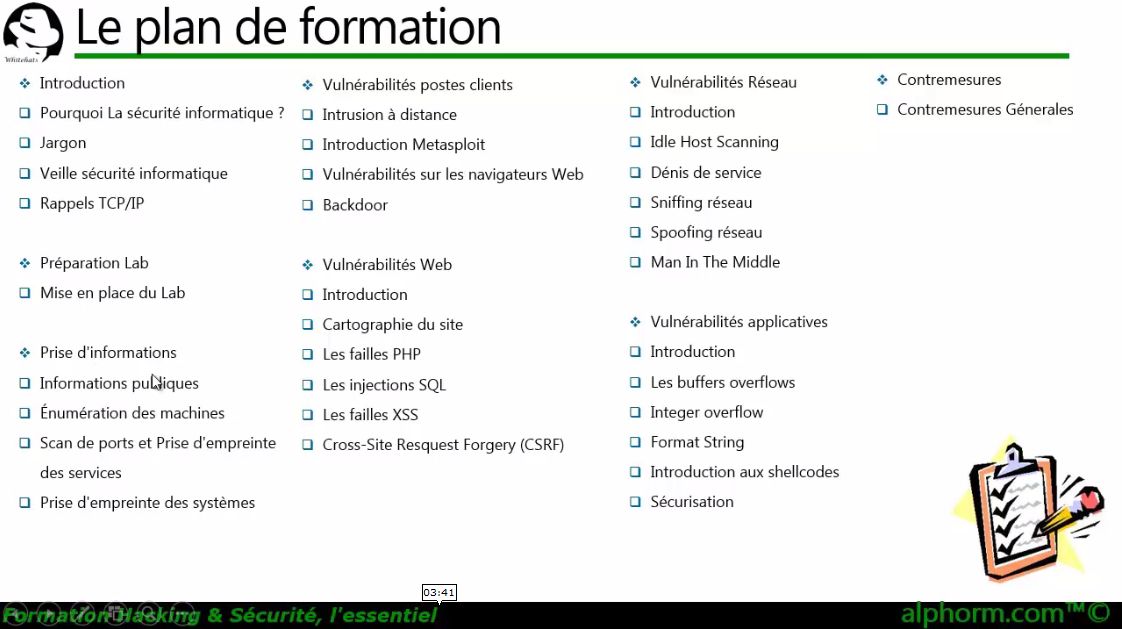

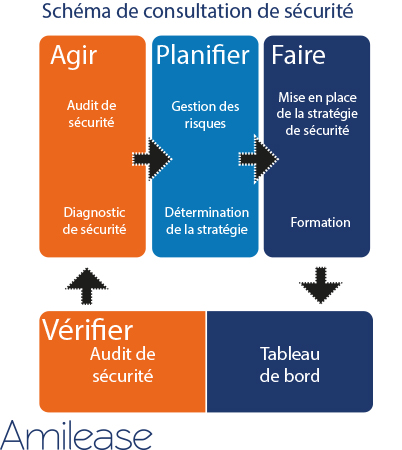

Comment mettre en place une politique de sécurité informatique ? - CYBER PREVENTYS - Expertise informatique & Cybersécurité Metz

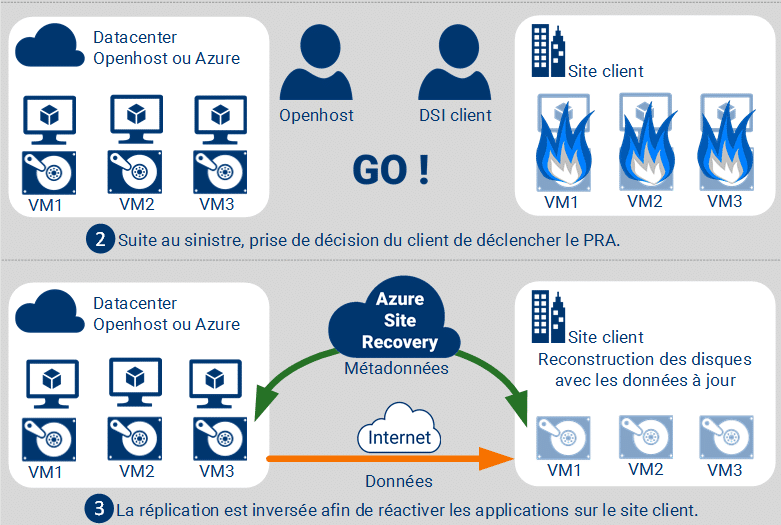

![Sécurité informatique : Le Plan de Reprise d'Activité [Réservé AMBITION ECO] - REPORTÉ - ENE Sécurité informatique : Le Plan de Reprise d'Activité [Réservé AMBITION ECO] - REPORTÉ - ENE](https://www.ene.fr/wp-content/uploads/2022/07/cyber-et-facteur-humain.jpg)