L'administration des données de l'éducation nationale favorise-t-elle un pilotage prospectif ? Entretien flash avec Philippe Ajuelos et Murielle Lavelle-Cassano

Fournitures De Bureau Informatique Courrier Papier Sécurité Horloge Imprimante Dossier Illustration - Getty Images

Le Document De Dossier Informatique Hébergement Web Data Center Technologie Système De Sécurité Icon Set. Design Coloré Et Plat. Vector Illustration Clip Art Libres De Droits, Svg, Vecteurs Et Illustration. Image 61479112

icône de technologie de caméra de sécurité avec style bicolore vert. informatique, diagramme, téléchargement, fichier, dossier, graphique, ordinateur portable. illustration vectorielle 17799874 Art vectoriel chez Vecteezy

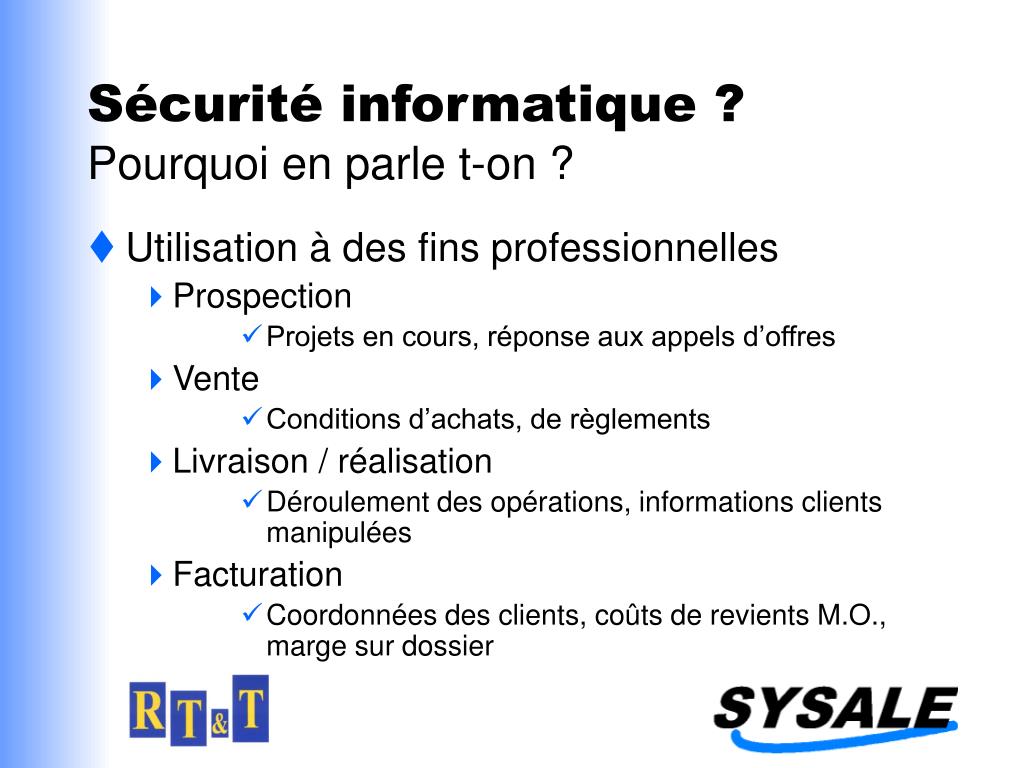

Appel D' Offres Public Sécurité Informatique - APPEL D'OFFRES PUBLIC SÉCURITÉ INFORMATIQUE TESTS - Studocu